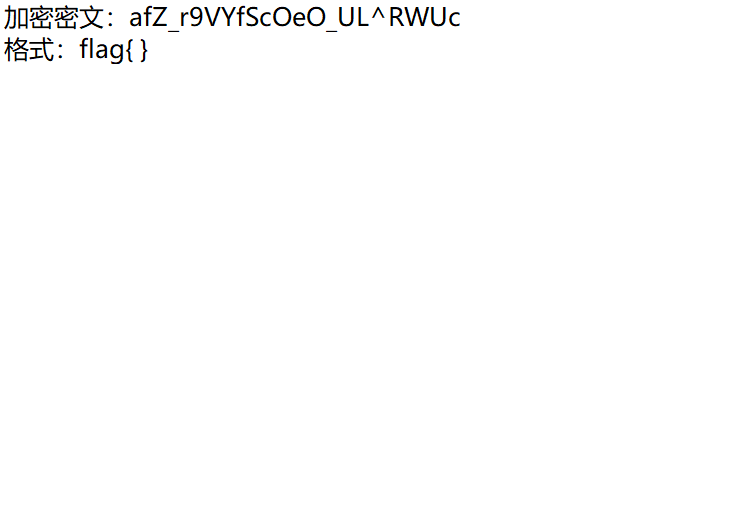

变异凯撒

题目:

wp:

常规凯撒加密每位字符向后移动相同的距离,该变异凯撒加密移动距离不同,对比得到

编写脚本

拿下!

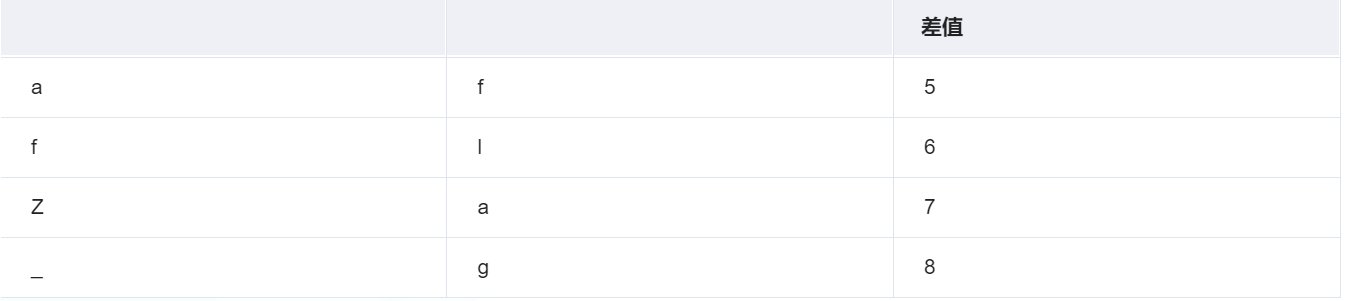

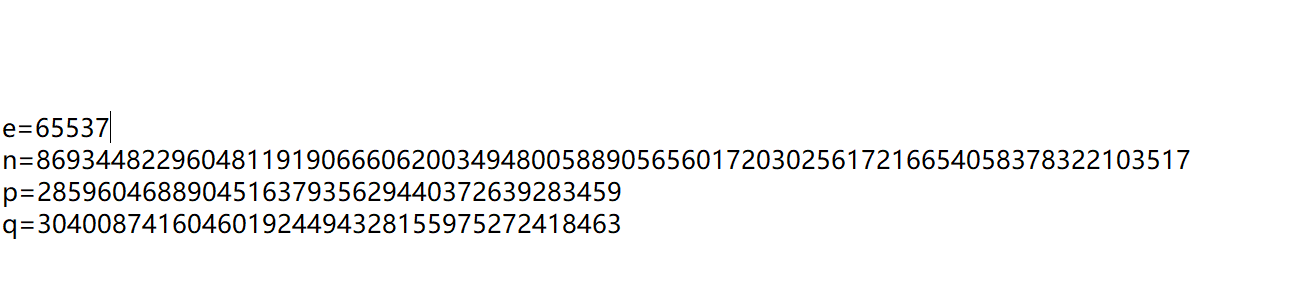

RSA

题目:

wp:

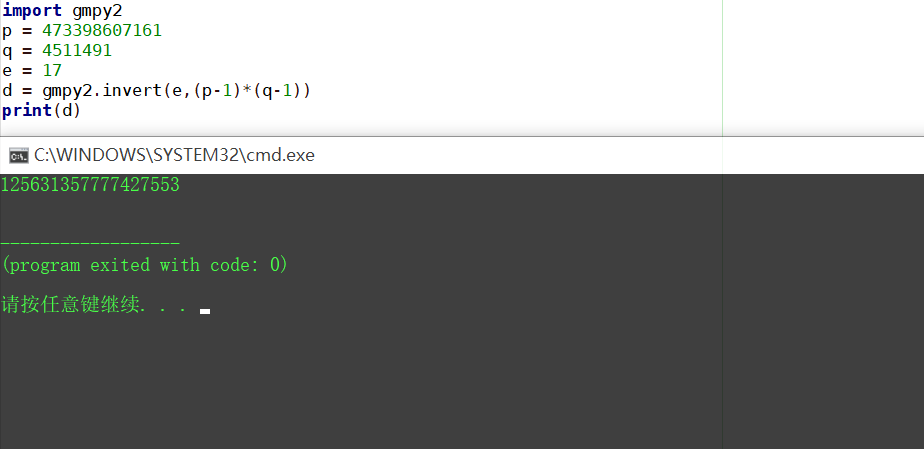

由d*e mod f(n) =1,可求得私钥d

拿下!

丢失的MD5

题目:

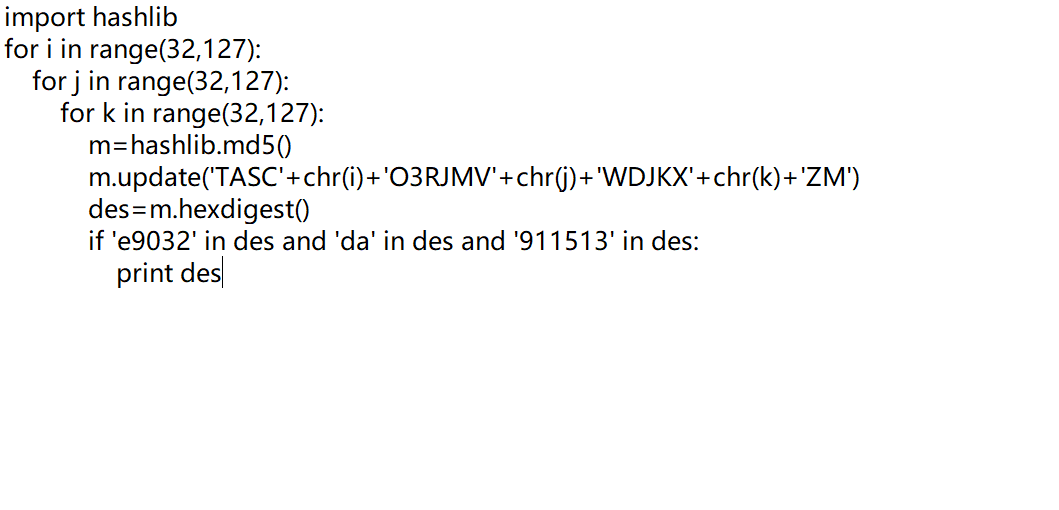

wp:

直接执行代码报错

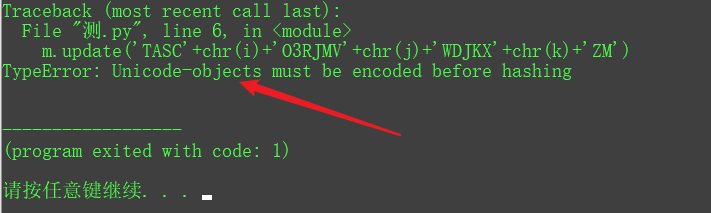

显示需要在hash加密前需要编码,修改代码

拿下!

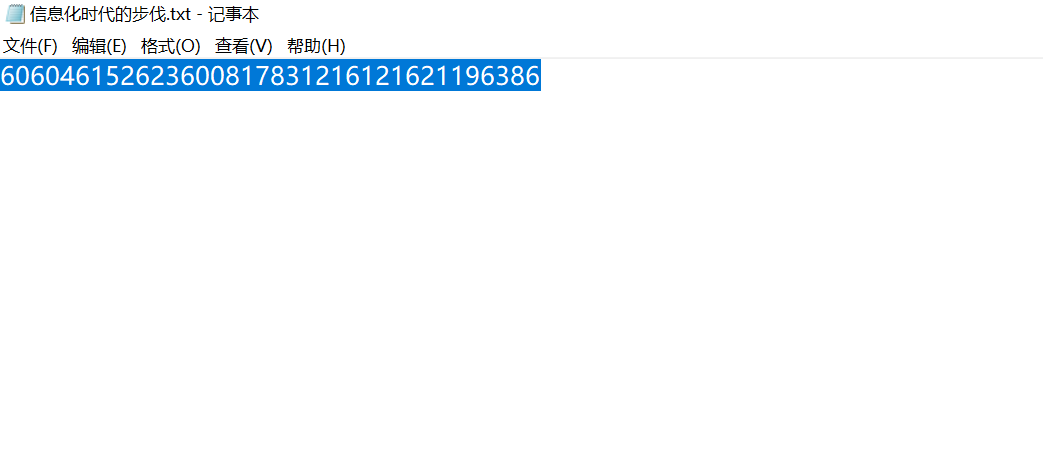

信息化时代的步伐

题目:

wp:

又是啥幺蛾子密码,数字转中文,中文电码。。。

http://code.mcdvisa.com/

拿下!

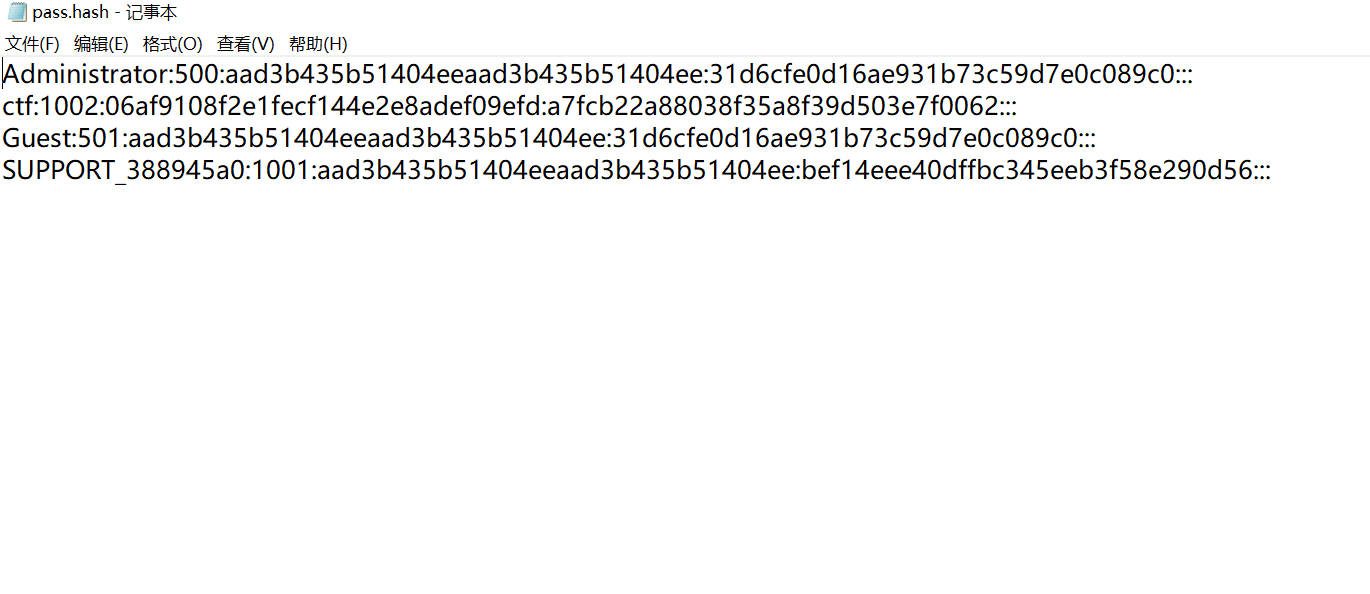

windows系统密码

wp:

文件是.hash后缀结尾的,但可以用记事本打开,系统密码一般是由MD5加密而成的,挨行试试,第一个不行,第二个ok,拿下!

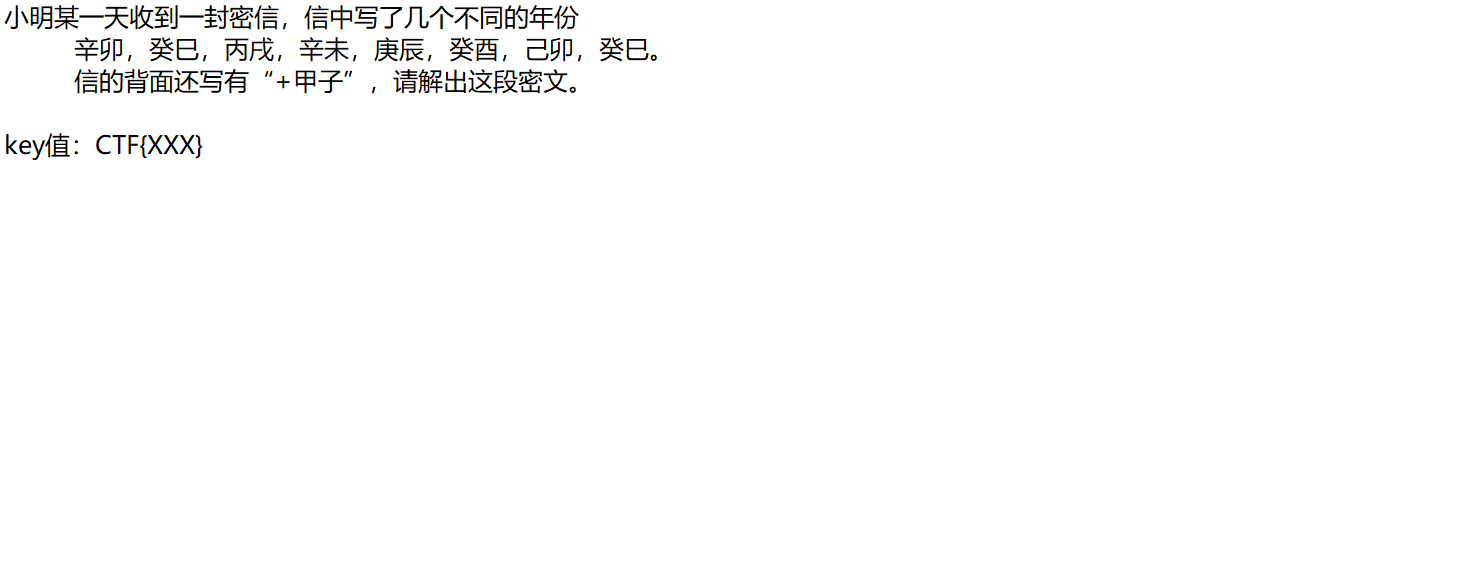

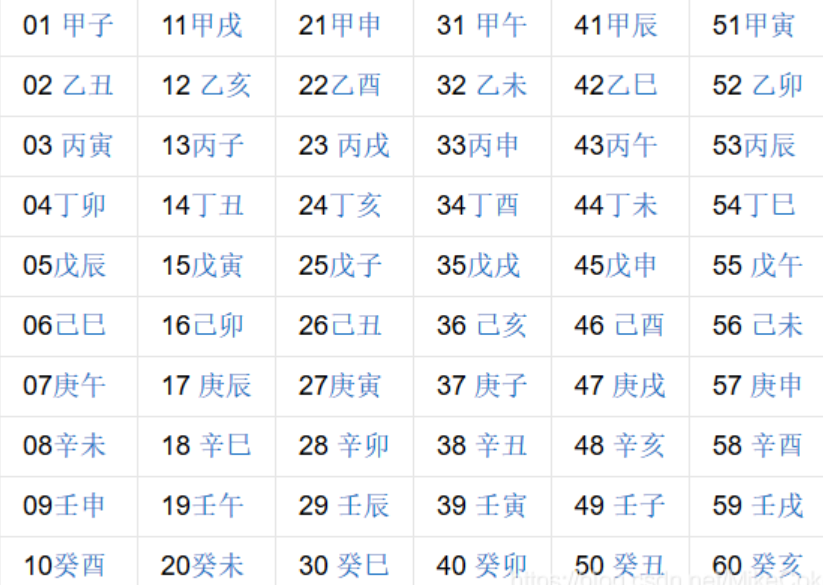

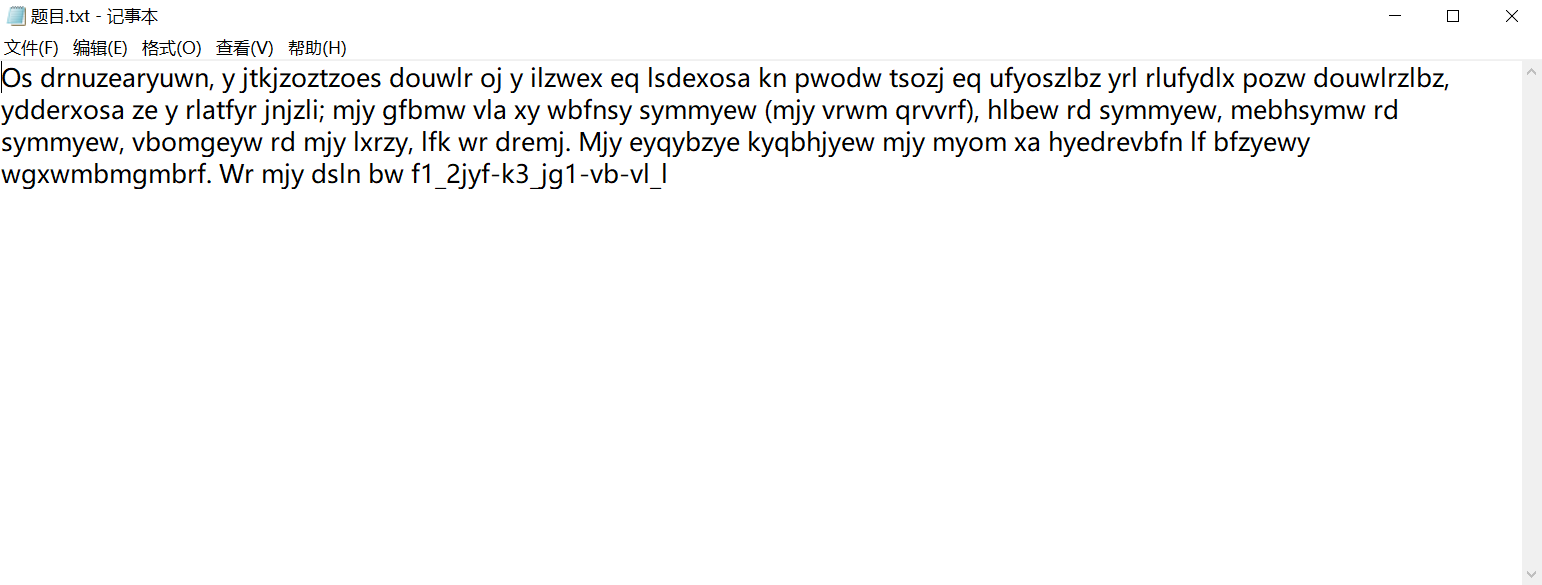

传统知识+古典密码

题目:

wp:

结合60甲子年表得到2830230817101630加一甲子60后得到

88/90/83/68/77/70/76/90

古典密码一般凯撒,栏栅啥的,密文一般为字母方式出现,不会是数字,然后ascll编码,脚本跑出来后是XZSDMFLZ,之后就是乱试了,具体栏栅2,凯撒5,拿下!

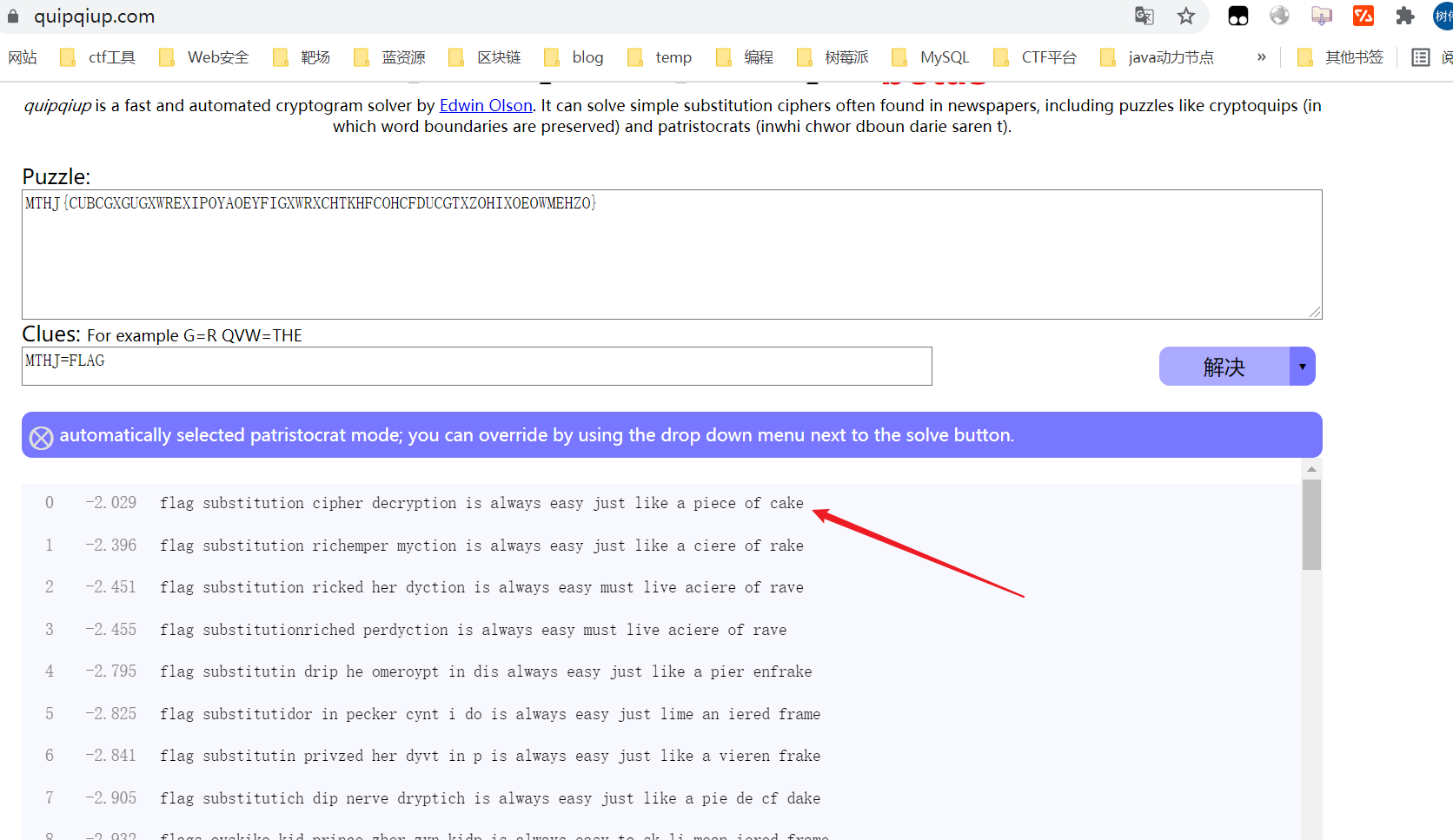

凯撒?替换?呵呵!

题目:MTHJ{CUBCGXGUGXWREXIPOYAOEYFIGXWRXCHTKHFCOHCFDUCGTXZOHIXOEOWMEHZO}

wp:

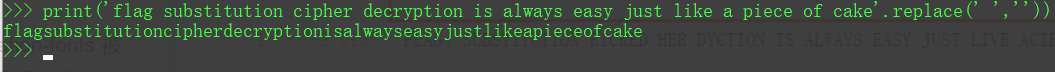

以为是简单的凯撒加密,结果啥也不是,上工具https://quipqiup.com/,可以爆出替换密码的所有可能,将MTHJ=FLAG来提供代替密码的可能性,得到所有结果

去除空行

拿下!

权限获取第一步

题目:

wp:

拿到题就蒙了,这啥呀,直接上工具https://quipqiup.com/ 试试,在字符串最后面看到了flag字样,拿下

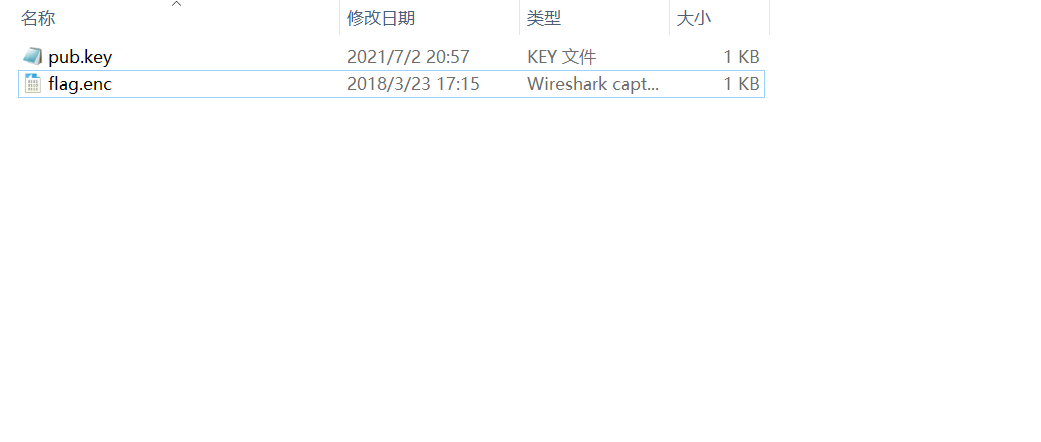

rsa 1

题目:

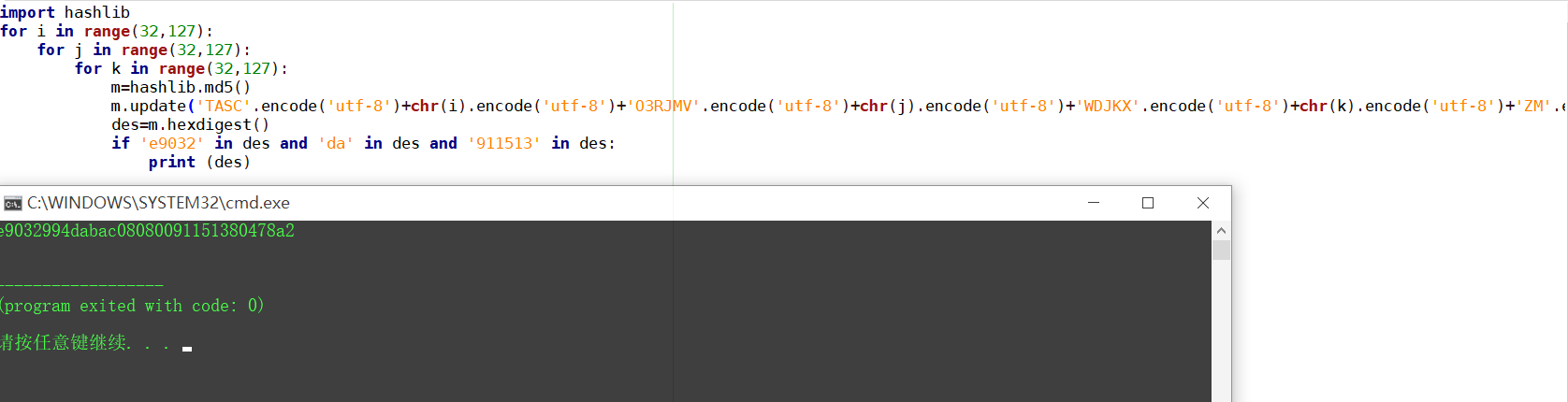

wp:

拿到flag.enc以为是抓的包,但wireshark打不开,想到应该是密文了,由公钥分解得到n,e( http://tool.chacuo.net/cryptrsakeyparse ),将n十六进制转十进制,大数分解n,直接上脚本

http://www.factordb.com/index.php?

拿下!